В последните години киберпрестъпленията стават все по-изобретателни, а една от най-новите заплахи идва от свързана със Северна Корея хакерска група, която използва фалшиви оферти за работа, за да подмами нищо неподозиращи жертви. Кампанията, известна като Contagious Interview, е насочена предимно към софтуерни разработчици, особено тези, които работят върху криптовалути и Web3 проекти. В тази статия ще ви разкажем как действа тази схема, какви опасности крие и как да се предпазите от подобни изм ...

В днешния дигитален свят, където технологиите се развиват с бързи темпове, киберпрестъпниците не изостават. Напротив, те използват най-новите иновации, за да правят атаките си по-сложни и трудни за откриване. Последните проучвания на експерти по киберсигурност разкриха тревожна тенденция – появата на злонамерен софтуер, който използва възможностите на големите езикови модели (Large Language Models, LLM), като тези, задвижвани от изкуствен интелект (ИИ). Това е нова глава в киберпрестъпността, ко ...

През последните години кибератаките стават все по-сложни и насочени не само към Windows, но и към macOS и Linux. Наскоро експерти по киберсигурност разкриха две нови зловредни програми, които представляват сериозна опасност за потребители и организации по цял свят. Това са CHILLYHELL – специално създаден зловреден софтуер за macOS, и ZynorRAT – троянец за отдалечен достъп, написан на езика Go, който атакува както Windows, така и Linux системи. Какво е CHILLYHELL? CHILLYHELL е нов тип „бекдор“ (b ...

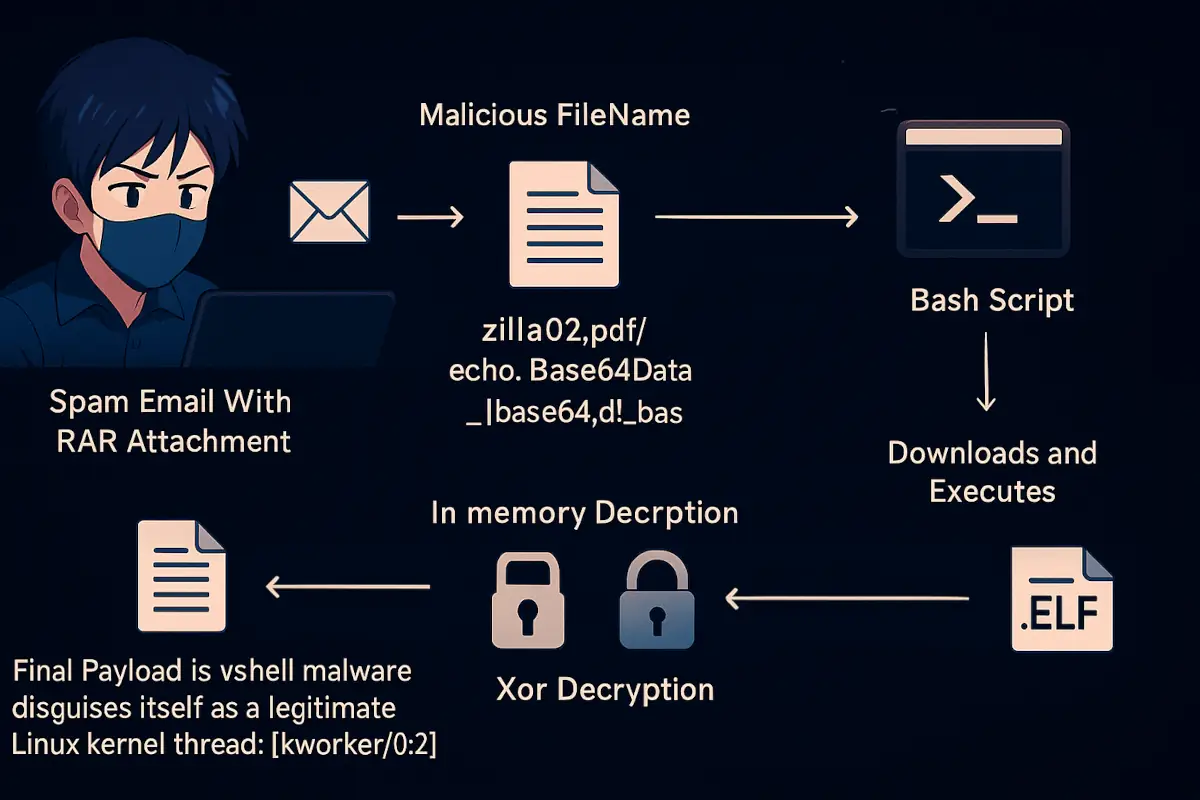

Киберсигурността все по-често ни напомня, че атаките срещу компютърни системи стават все по-изобретателни. Последното откритие на изследователи от компанията Trellix показва изключително необичаен метод за разпространение на зловреден софтуер, който засяга Linux системи. Как започва атаката? Всичко тръгва от едно наглед безобидно имейл съобщение. Жертвата получава покана да попълни анкета за козметични продукти, като за благодарност ѝ се обещават малка парична награда (около 10 китайски юана). Н ...

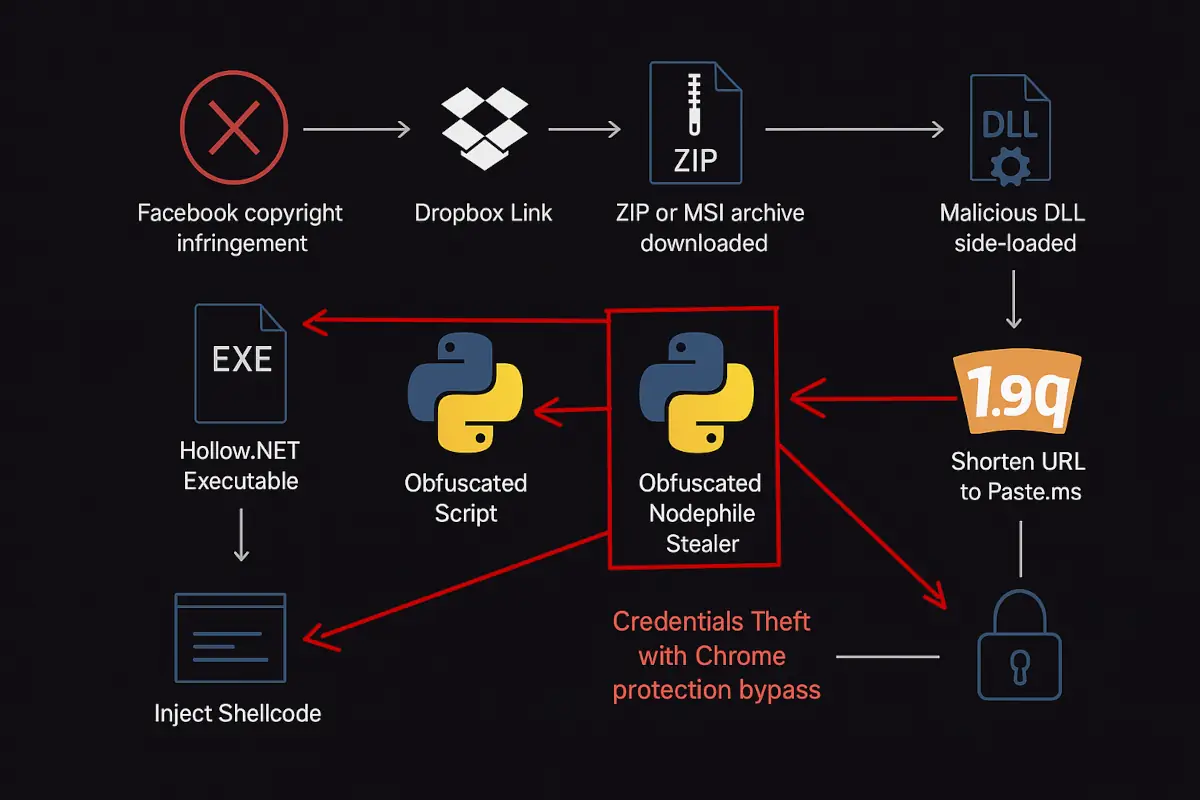

Киберпрестъпници, стоящи зад зловредния софтуер Noodlophile, използват все по-усъвършенствани методи за разпространение на вируса си. Основният им инструмент са добре подготвени фишинг имейли, насочени към компании в САЩ, Европа, балтийските държави и региона Азия–Тихоокеанския регион. Как работи атаката? Нападателите изпращат имейли, които изглеждат като официални уведомления за нарушение на авторски права във Facebook. Съобщенията съдържат конкретни данни – като ID на страници във Facebook или ...

Хакерската група EncryptHub, известна още като LARVA-208 и Water Gamayun, отново е в центъра на вниманието. Изследователи от Trustwave SpiderLabs съобщават, че групата използва уязвимост в Microsoft Windows (CVE-2025-26633, наричана MSC EvilTwin), за да заразява компютри с опасен зловреден софтуер. Макар проблемът вече да е официално поправен от Microsoft, атаките продължават. Как действат атаките? EncryptHub комбинира социално инженерство (заблуждаване на жертвата чрез фалшиви съобщения и заявк ...